未知の脅威から組織を保護するためのネットワーク・セキュリティ・インテリジェンス

Pravail NSI

本記事の内容は、発行日現在の情報です。

製品名や組織名など最新情報と異なる場合がございますので、あらかじめご了承ください。

PDFダウンロード

PDFをダウンロードいただくには、会員登録が必要です

Pravail NSIは、ウイルス感染や情報漏えいなど組織の内部脅威を未然に検出、防止できるセキュリティ・ソリューションです。企業ITを取り巻くセキュリティ環境が大きく変化し、適切な対処が難しくなっている中、ネットワーク内部の異常な通信を効率的に監視する機能をご提供します。

進化するサイバー攻撃とその脅威

Google、Apple、Microsoft、Facebook、 Twitter…どれも米国を代表するIT企業ですが、最近これらの企業がサイバー攻撃により、不正侵入や情報漏えいなど多くの被害を受けたことが話題となりました。また、韓国では放送局や金融機関など6機関に対して深刻なサイバー攻撃があり、ATMの利用やその他業務システムに大きな障害が生じたことは記憶に新しいのではないでしょうか。近年、攻撃の対象は非常に多様化しており、日本でも官公庁や研究機関だけでなく、重工業や電力系、金融機関など多くの企業が同様の被害にあっていることから、サイバー攻撃に対するセキュリティが今まで以上に強く意識されるようになってきました。しかしながら、攻撃の手口も日々高度化・巧妙化しており、攻撃を受けたこと自体を発見できずに対策が遅れて、被害が深刻化するケースが増えているのが現状です。

セキュリティ環境の変化と従来の対処策のギャップ

多くの組織にとって、機密情報の漏えいやシステム破壊を防止することは極めて重要であるのですが、それにも関わらず、攻撃によるインシデントが増加しているのはなぜでしょうか。一つの理由として、企業ITを取り巻くセキュリティ環境の変化に、従来の対策手法が追随できていないことが挙げられます。攻撃の大半は、マルウェアと呼ばれる悪意を持ったプログラムをベースに実行されますが、従来のセキュリティ対策では、組織の内と外を意識して、内部にこれらの脅威を侵入させないことに注力してきました。すなわち、組織内部のネットワークを保護すべき領域と考え、外部との境界にFWやIPSを設置する、といった境界型のアプローチです。しかしながら、スマートフォンやタブレット端末に代表されるBYOD(私的スマートデバイスの業務利用)やUSBなどのリムーバブルメディアの使用は今や普通に行われているため、「外部との境界」という概念は曖昧になりつつあり、組織内にマルウェア等の脅威が入り込む危険性が高くなっています。

また、最近よく新聞やニュースなどで耳にする標的型攻撃も従来のセキュリティ対策を無力化している事例の一つと言えるでしょう。標的型攻撃とは、通常は入手できないような個人情報や企業情報、知的財産、政府機関等の機密情報を取得することを目的として、特定の組織を標的として行われる攻撃です。標的型攻撃のきっかけは通常のメールであると言われていますが、このメールに添付されたファイルやリンクを何気なく開いてしまうと、端末に不正なプログラムが埋め込まれてしまいます。一般のPC端末にはウイルス対策ソフトが導入されているので問題ないのではないかと思われるかもしれませんが、この不正プログラムは、その組織向けに独自に作成されたいわゆるzero-dayの脅威であり、既知の定義パターンとのマッチングによりマルウェアを発見するアンチウイルスでは発見・駆除することが困難です。

このように、現在のセキュリティ環境と既存の「境界防御+アンチウイルス」の対処法には大きなギャップが出てきており、昨今のインシデントを招く結果となっています。

Pravail NSIセキュリティ対策の新標準

上述のように、未知の脅威による侵入は、残念ながら防ぎようのないものとして認識されています。それでは、こうしたギャップを埋め、未知の脅威に対応するにはどのようなアプローチが必要となるのでしょうか。答えは、「内部の脅威活動の監視」と「多層防御」です。これは、ネットワーク内部の通信を広範囲に可視化し、段階的に異常な通信を発見する、とも換言できます。例えば、標的型攻撃によって埋め込まれたマルウェアは、C&Cサーバと呼ばれるコントローラと通信し、組織のネットワーク環境や構成を解析するために、別のプログラムをダウンロードします。新しくダウンロードされたプログラムは、数週間~数ヶ月間をかけて組織内の環境を学習・スキャニングし、情報窃盗を行動に移すための下地を整えます。機密情報を外部に送出した後は、最終的にこれらのプログラムは消滅し活動の痕跡を隠ぺいします。これは一般的な標的型攻撃の流れですが、要するに、ネットワーク内部への侵入を許したとしても、攻撃が機密情報の窃盗という目的を達成するまでのいくつかの段階で、その活動を発見・防止できればよいのです。

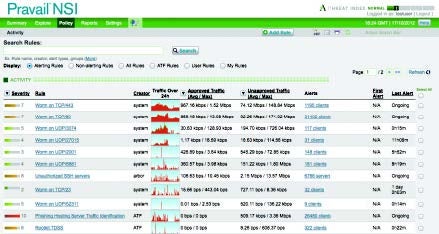

ArborNetworks社のPravail NSIは、ネットワーク内部の異常な通信を効率的かつ広範囲に監視する仕組みを提供します。内部の脅威活動を監視し、悪意を持った攻撃からシステムを保護するには、ネットワーク全体の通信を可視化できることが前提となります。Pravail NSIは、ルータ・スイッチから収集したパケットデータやxFlowを解析し、 BYODを含むすべてのユーザの行動を把握することが可能です。これらのユーザの行動は、独自のセキュリティ・ポリシーによって評価され、リスクスコアという形でレポート化されます。これにより、スキャニングや不正アクセス、社内リソースの不正利用といった情報漏えいにつながる異常な動きを事前に察知することが可能です。

内部通信の可視化

リスクスコアのレポート

また、ArborNetworks社のセキュリティ解析チームであるASERTは、世界の主要キャリア・ISPと連携し、インターネット・トラフィックの実に約4分の1をモニタしています。この解析を通して、ASERTは全地球規模で多種多様な脅威のネットワーク挙動パターンを分析調査し、その情報を「フィンガープリント」という形でPravail NSIに落とし込んでいます。これにより、マルウェアに感染してしまった端末の活動を、ネットワーク上の振る舞いベースで迅速に検知することが可能となります。また、ASERTは世界中に散らばるC&Cサーバを日々追跡し、ボットネットとの通信をモニタしているので、感染端末とC&Cサーバとの通信を捕捉するという切り口でもマルウェアの行動を発見することができるようになります。

マルウェアやボットネットの発見

ITシステムが私たちの生活基盤として当たり前となってきている今、”Security”はもはや”Quality”の一部であり、種々のサイバー攻撃に適切な対策を取ることは組織の責任と捉えられています。私たちはPravail NSIが、目まぐるしく変化するセキュリティ環境に新たなスタンダードをもたらしてくれることを確信しています。